Log4Shell: Umbenannte iPhones können Apple-Server attackieren

14. Dez. 2021, 21:22 |

Auch ein neu benanntes Tesla-Auto kann verwendet werden, um die Firmenserver zu infiltrieren.

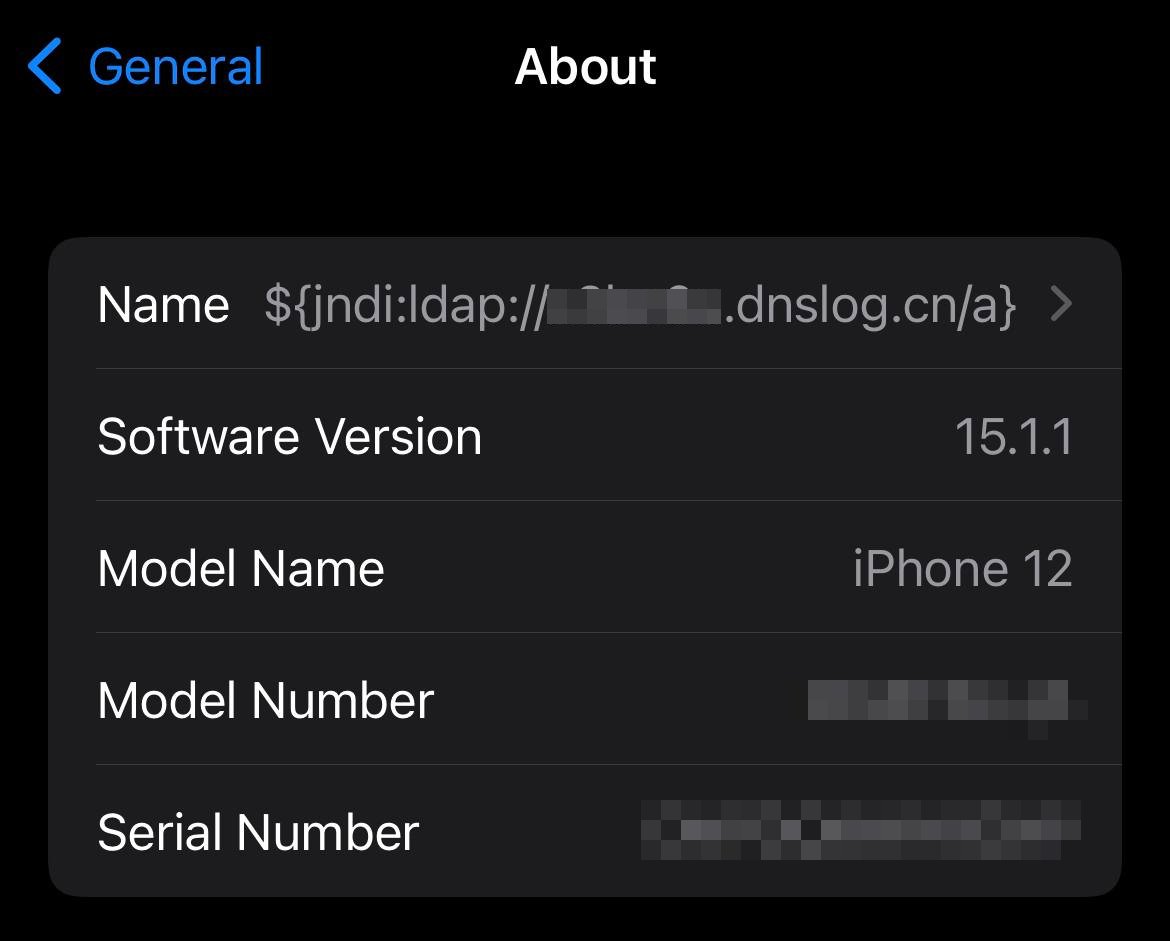

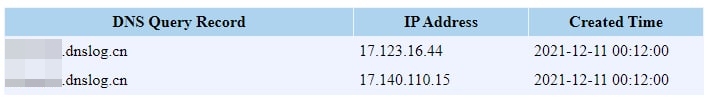

Sicherheitsforscher*innen wollen einen neuen Weg gefunden haben, mit dem die Log4Shell-Sicherheitslücke auf gefährliche Weise ausgenutzt werden kann. Wie The Verge berichtet, wurde die Methode erfolgreich mit iPhones und Tesla-Autos getestet.

Bei dem Angriff wird der Name des iPhones bzw. des Tesla-Autos in eine bestimmte Zeichenfolge geändert. Dies bringt die Apple- und Tesla-Server dazu, die URL in der Zeichenfolge aufzurufen.

Für den Test haben die Forscher*innen harmlose Websites genutzt. Cyberkriminelle könnten mit der Methode aber versuchen, die Server von Apple, Tesla und vermutlichen vielen anderen Unternehmen, dazu zu bringen, Websites mit Schadsoftware aufzurufen.

Bild: @chvancooten/Twitter

Bild: @chvancooten/Twitter

Mehr dazu findest Du auf futurezone.at

China bestraft den Entdecker der Log4shell-Sicherheitslücke

China bestraft den Entdecker der Log4shell-SicherheitslückeEin Sicherheitsexperte hat die Sicherheitslücke gemeldet, aber nicht an das Ministerium. Dafür muss der Konzern nun büßen.

Log4shell: Die grösste Internet-Sicherheitslücke wird immer gefährlicher

Log4shell: Die grösste Internet-Sicherheitslücke wird immer gefährlicherSeit mehr als einer Woche hält eine riesige Schwachstelle im Internet Sicherheitsexpertinnen und -experten in Atem. Nun will ein Cybersecurity-Forscher einen Wurm gefunden haben, der Log4shell ausnutzt.

Experten fürchten verheerende Angriffswelle wegen Sicherheitslücke in Logging-Software Log4j

Experten fürchten verheerende Angriffswelle wegen Sicherheitslücke in Logging-Software Log4jDie Ausnutzung der Log4Shell-Schwachstellen birgt große Ransomware-Gefahr. Derweil hat eine Diskussion rund um mehr Geld für Open Source und eine "Bill of Materials" für Software begonnen

Log4j: NASA bestreitet, dass Programm im Mars-Helikopter zum Einsatz kommt

Log4j: NASA bestreitet, dass Programm im Mars-Helikopter zum Einsatz kommtDie Probleme, mit denen Ingenuity zuletzt konfrontiert war, haben offenbar andere Gründe.

Erstes Update für Log4Shell-Lücke nicht vollständig

Erstes Update für Log4Shell-Lücke nicht vollständigDas Log4J-Team musste das Update für die Sicherheitslücke Log4Shell nachbessern. Die eigentliche Ursache des Fehlers steht nicht mehr bereit.

Log4Shell: 100 neue Hacks pro Minute – Internetlücke wird aktiv ausgenutzt

Log4Shell: 100 neue Hacks pro Minute – Internetlücke wird aktiv ausgenutztDie grösste Schwachstelle im Internet zieht eine Vielzahl an Hackerinnen und Hacker an. Laut Experten müssen sich Unternehmen jetzt vorsehen.

Log4Shell: Umbenannte iPhones können Apple-Server attackieren

Log4Shell: Umbenannte iPhones können Apple-Server attackierenAuch ein neu benanntes Tesla-Auto kann verwendet werden, um die Firmenserver zu infiltrieren.

Warum ist die Sicherheitslücke Log4Shell so gefährlich?

Warum ist die Sicherheitslücke Log4Shell so gefährlich?Die Sicherheitslücke betrifft eine Unzahl an Rechnern. Sie zu stopfen ist leicht, sie in Geräten überall aufzuspüren aber nicht.

Sicherheitslücke bedroht weite Teile des Internets

Sicherheitslücke bedroht weite Teile des InternetsEine Sicherheitslücke ist aufgetaucht, die eine Vielzahl an Anwendungen betreffen könnte. Es gibt aber Wege sich zu schützen.

Gesperrt auf Instagram und die SMS für den Einspruch kommt nicht an

aleX fotografiert: Wieder süsse Eichhörnchen

KI-Klage der New York Times: OpenAI löscht versehentlich Beweise

7-Zip-Lücke lässt Angreifer Schadcode ausführen

Whatsapp kann Sprachnachrichten transkribieren

Tesla mit höchster Rate tödlicher Unfälle

Valve: Steam ändert massiv den Umgang mit Season Pass und DLC

aleX fotografiert: Ein Wintermärchen am Obertrumer See

Palo Alto Networks: Rund 2.000 Firewalls von Hackern infiltriert

Lästiger App-Bug: Update und Deinstallation unter Windows 10 nicht möglich

aleX fotografiert: Wieder süsse Eichhörnchen

KI-Klage der New York Times: OpenAI löscht versehentlich Beweise

7-Zip-Lücke lässt Angreifer Schadcode ausführen

Whatsapp kann Sprachnachrichten transkribieren

Tesla mit höchster Rate tödlicher Unfälle

Valve: Steam ändert massiv den Umgang mit Season Pass und DLC

aleX fotografiert: Ein Wintermärchen am Obertrumer See

Palo Alto Networks: Rund 2.000 Firewalls von Hackern infiltriert

Lästiger App-Bug: Update und Deinstallation unter Windows 10 nicht möglich

Kommentare

Bitte bleibe sachlich und fair in deinen Äußerungen. Sollte dein Kommentar nicht sofort erscheinen, ist er in der Warteschlange gelandet und wird meist zeitnah freigeschaltet.

(2)

Bitte bleibe sachlich und fair in deinen Äußerungen. Sollte dein Kommentar nicht sofort erscheinen, ist er in der Warteschlange gelandet und wird meist zeitnah freigeschaltet.

Kommentare:

Du hast bereits für diesen

Kommentar abgestimmt...

;-)

© by Ress Design Group, 2001 - 2024